勒索病毒来袭,广工教你这样来防范

5月12日,据多所高校报告,反馈大量学校电脑感染勒索病毒,重要文件被加密。我校网络信息与现代教育技术中心在“校内通知”连发两个《关于防范电脑感染勒索病毒的说明》,提醒广大师生防范电脑感染。目前尚未有病毒传入学校的情况出现。

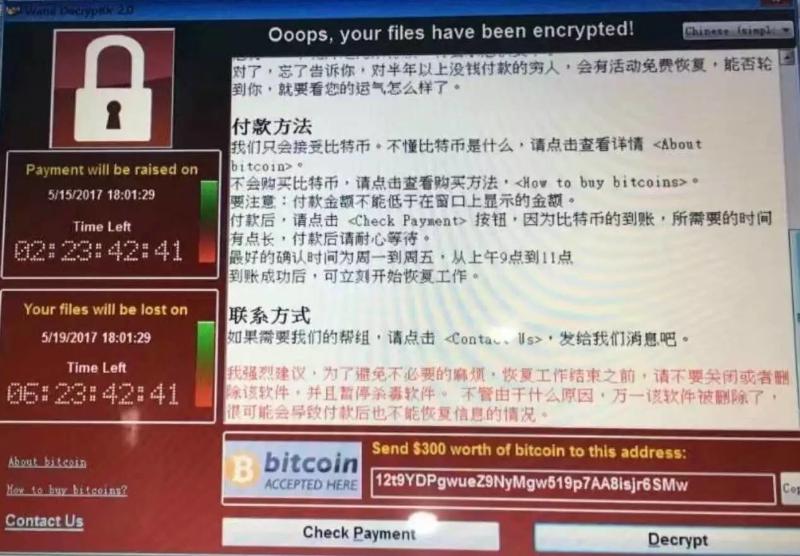

经过初步调查,此类勒索病毒利用了基于445端口传播扩散的SMB漏洞,部分学校感染台数较多,大量重要信息被加密,只有支付高额的比特币赎金才能解密恢复文件,损失严重。远程利用代码和4月14日黑客组织Shadow Brokers(影子经纪人)公布的Equation Group(方程式组织)使用黑客工具包有关。其中的ETERNALBLUE模块是SMB 漏洞利用程序,可以攻击开放了 445 端口的 Windows 机器,实现远程命令执行。微软在今年3月份发布的MS17-010补丁,修复了ETERNALBLUE所利用的SMB漏洞。目前基于ETERNALBLUE的多种攻击代码已经在互联网上广泛流传,除了捆绑勒索病毒,还发现有植入远程控制木马等其他多种远程利用方式。

根据360公司的统计,目前国内平均每天有不低于5000台机器遭到基于ETERNALBLUE的远程攻击,并且攻击规模还有进一步扩大趋势。

此次利用的SMB漏洞影响以下未自动更新的操作系统:

Windows XP/Windows 2000/Windows 2003

Windows Vista/Windows Server 2008/Windows Server 2008 R2

Windows 7/Windows 8/Windows 10

Windows Server 2012/Windows Server 2012 R2/Windows Server 2016

预防措施:

1.未升级操作系统的处理方式(不推荐,临时缓解):

启用并打开“Windows防火墙”,进入“高级设置”,在入站规则里禁用“文件和打印机共享”相关规则。

2.升级操作系统的处理方式(推荐):

建议广大师生使用自动更新升级到Windows的最新版本。

3.病毒检测工具:

http://dl.360safe.com/nsa/nsatool.exe

建议加固措施:

1.及时升级操作系统到最新版本;

2.勤做重要文件非本地备份;

3.停止使用Windows XP、Windows 2003等微软已不再提供安全更新的操作系统。

参考链接:

https://technet.microsoft.com/zh-cn/library/security/MS17-010

https://github.com/x0rz/EQGRP_Lost_in_Translation/

对付WannaCry勒索病毒,可以使用以下方法:

1.对于Win7以上操作系统,建议安装MS17-010更新

补丁下载地址:

微软官网:https://support.microsoft.com/zh-cn/help/4012598/title

校园网云盘下载地址:http://drive.gdut.edu.cn/l/muHvQc 密码:gdutnic

2.对于Win7以下操作系统,或不方便安装相应更新的机器,建议手工关闭相应端口。具体方法参考附件。

3.其它建议加固措施:

1) 及时升级操作系统到最新版本;

2) 对个人电脑上的重要文件,建议进行非本地备份;

3) 停止使用Windows XP、Windows 2003等微软已不再提供安全更新的操作系统。

4.由于已感染的计算机会携带病毒活体文件且在内网进一步传播,因此应谨慎使用USB设备或文件拷贝,并及时更新病毒防护软件。

手工关闭端口的操作方式:

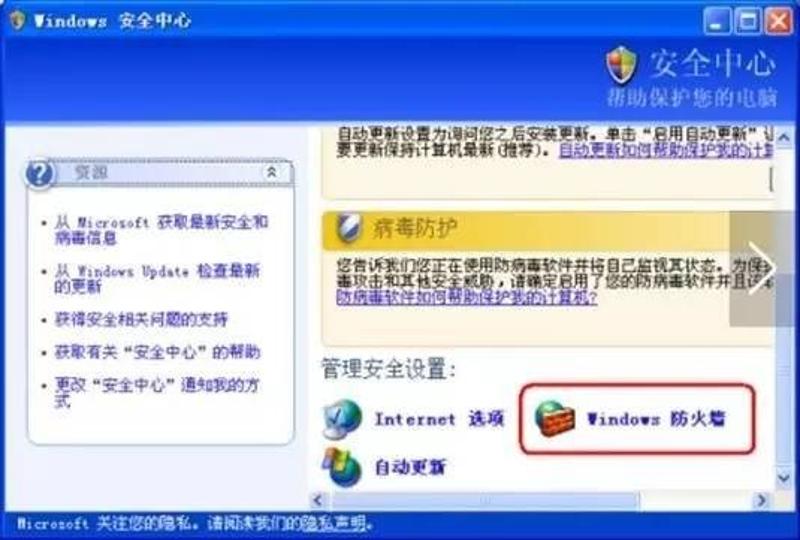

以Windows XP操作系统为例:

1.点击开始-控制面板-安全中心

2.点击 Windows防火墙

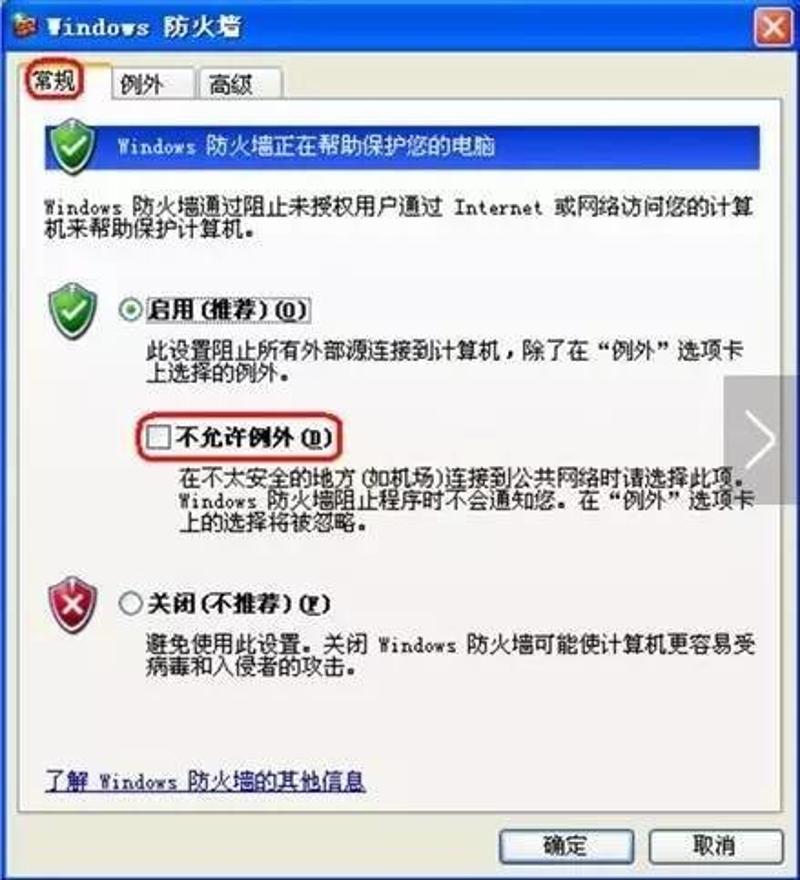

3.点击【常规】选项卡

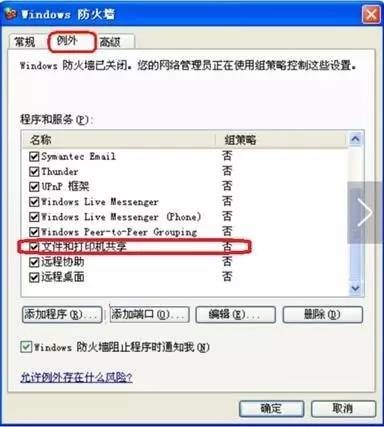

4.点击【例外】选项卡,取消【文件和打印机共享】【远程协助】和【远程桌面】三个选项

对于Win7等操作系统,使用类似操作,取消文件和打印机共享,远程协助和远程桌面。

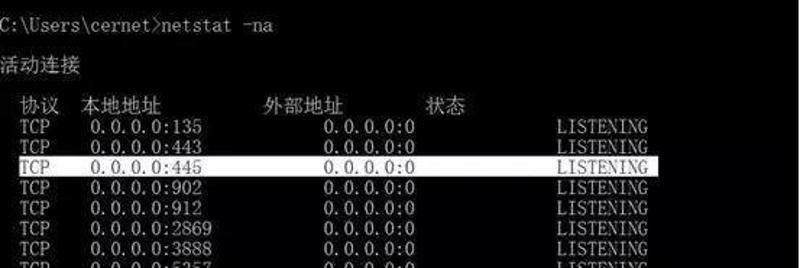

测试端口是否关闭的方法:

在命令行下输入 netstat -na

可以看到,本地主机目前开放的端口,是否包括445端口。

图文来源:网络信息与现代教育技术中心

快来抢沙发

快来抢沙发